- Mwandishi Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Mwisho uliobadilishwa 2025-01-22 17:42.

Taratibu za ulinzi hutumika kutekeleza tabaka za uaminifu kati ya usalama viwango vya mfumo. Hasa kwa mifumo ya uendeshaji, viwango vya uaminifu hutumiwa kutoa njia iliyopangwa ya kugawanya ufikiaji wa data na kuunda mpangilio wa daraja.

Kwa namna hii, ni nini utaratibu wa usalama katika usalama wa mtandao?

➢ Mfumo wa Usalama : A utaratibu ambayo imeundwa kugundua, kuzuia, au kupona kutoka kwa a usalama kushambulia. ➢ Usalama Huduma: Huduma inayoboresha usalama mifumo ya usindikaji wa data na uhamishaji wa habari. A usalama huduma hutumia moja au zaidi mifumo ya usalama.

Zaidi ya hayo, Mfumo wa Uendeshaji wa Ulinzi wa Faili ni nini? ulinzi wa faili . Mantiki ulinzi wa faili hutolewa na mfumo wa uendeshaji, ambao unaweza kuteua mafaili kama kusoma tu. Hii inaruhusu zote mbili za kawaida (kusoma / kuandika) na kusoma tu mafaili kuhifadhiwa kwenye kiasi sawa cha diski. Mafaili pia inaweza kuteuliwa kama siri mafaili , ambayo huwafanya kutoonekana kwa programu nyingi za programu.

Ipasavyo, kuna haja gani ya ulinzi kueleza njia mbalimbali za ulinzi zinazoungwa mkono na mifumo ya uendeshaji?

Michakato katika mfumo wa uendeshaji lazima ilindwe kutokana na shughuli za mtu mwingine. Ili kutoa ulinzi huo, tunaweza kutumia taratibu mbalimbali ili kuhakikisha kwamba michakato ambayo imepata idhini sahihi kutoka kwa mfumo wa uendeshaji inaweza kufanya kazi kwenye faili, sehemu za kumbukumbu, CPU , na rasilimali nyingine za mfumo.

Unamaanisha nini unaposema usalama wa mtandao?

Usalama wa mtandao ni ulinzi wa ufikiaji wa faili na saraka kwenye kompyuta mtandao dhidi ya udukuzi, matumizi mabaya na mabadiliko yasiyoidhinishwa kwenye mfumo. Mfano wa usalama wa mtandao ni mfumo wa kupambana na virusi. Ufafanuzi wa Kamusi yako na mfano wa matumizi.

Ilipendekeza:

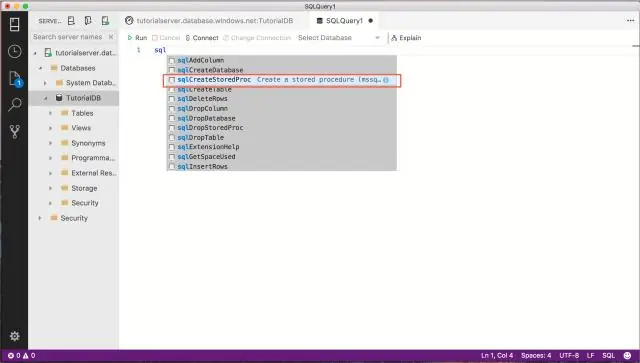

Taratibu zilizohifadhiwa ziko wapi katika Seva ya SQL?

Utaratibu uliohifadhiwa (sp) ni kundi la maombi ya SQL, yaliyohifadhiwa kwenye hifadhidata. Katika SSMS, zinaweza kupatikana karibu na meza. Kwa kweli katika suala la usanifu wa programu, ni bora kuhifadhi lugha ya T-SQL kwenye hifadhidata, kwa sababu ikiwa safu itabadilika hakutakuwa na haja ya kurekebisha nyingine

Ni njia zipi za usalama zisizotumia waya zinazotumia usimbaji fiche wa TKIP?

Iliundwa ili kutoa usimbaji fiche salama zaidi kuliko Faragha dhaifu ya Wired Equivalent Faragha (WEP), itifaki ya usalama ya WLAN ya awali. TKIP ni njia ya usimbaji fiche inayotumika katika Ufikiaji Uliolindwa wa Wi-Fi (WPA), ambayo ilibadilisha WEP katika bidhaa za WLAN

Je, ni hatua zipi za uvamizi wa tishio la usalama mtandaoni?

Kuna hatua tofauti ambazo zinahusika na uvamizi wa usalama wa mtandao ni: Recon. Kuingilia na kuhesabu. Uingizaji wa programu hasidi na harakati za upande

Usimamizi wa usalama na usalama ni nini?

Taratibu za Usalama na Mafunzo ya Wafanyikazi: Usimamizi wa Usalama Mahali pa Kazi. Usimamizi wa usalama unaweza kufafanuliwa kama kitambulisho na, baadaye, ulinzi wa mali ya shirika na hatari shirikishi. Usimamizi wa usalama hatimaye unahusu ulinzi wa shirika - yote na kila kitu ndani yake

Kanuni za usalama wa kimwili ni zipi?

Usalama wa kimwili unahusisha matumizi ya tabaka nyingi za mifumo inayotegemeana ambayo inaweza kujumuisha ufuatiliaji wa CCTV, walinzi, vizuizi vya ulinzi, kufuli, udhibiti wa ufikiaji, ugunduzi wa kuingilia kwa mzunguko, mifumo ya kuzuia, ulinzi wa moto, na mifumo mingine iliyoundwa kulinda watu na mali